In der heutigen digitalen Landschaft ist die Überwachung des Netzwerks entscheidend für die Aufrechterhaltung einer robusten Cybersicherheit. Durch einen umfassenden Einblick in die Netzwerkaktivitäten hilft dessen kontinuierliche Beobachtung, Bedrohungen zu erkennen und darauf zu reagieren, Schwachstellen zu identifizieren und mit Sicherheitstools wie SIEM zu integrieren. Dieser Artikel befasst sich mit Best Practices für die Netzwerküberwachung, aktuellen Beispielen und der Bedeutung von Network Packet Brokern.

Erkennen von und Reagieren auf Netzwerkbedrohungen

Eine effektive Netzwerkbeobachtung ermöglicht die Erkennung von und Reaktion auf Netzwerkbedrohungen in Echtzeit. Zu den wichtigsten Praktiken gehören:

- 1. Kontinuierliche Überwachung: Implementieren Sie eine kontinuierliche Netzwerküberwachung mit Tools wie Zeek (ehemals Bro) und Suricata, um Anomalien und potenzielle Bedrohungen umgehend zu erkennen.

- 2. Automatische Warnmeldungen: Verwenden Sie automatische Warnsysteme, wie sie von Snort oder OSSEC bereitgestellt werden, um Sicherheitsteams über verdächtige Aktivitäten zu informieren.

- 3. Reaktionspläne für Vorfälle: Entwickeln und aktualisieren Sie regelmäßig Reaktionspläne für Vorfälle, die Handlungsanweisungen für häufige Angriffsszenarien enthalten, und nutzen Sie Tools wie TheHive für das Vorfallsmanagement.

Verwendung von Netzwerkdaten zur Identifizierung von Sicherheitsschwachstellen

Netzwerkdaten sind eine wertvolle Ressource zur Identifizierung von Sicherheitsschwachstellen. Zu den Best Practice gehören:

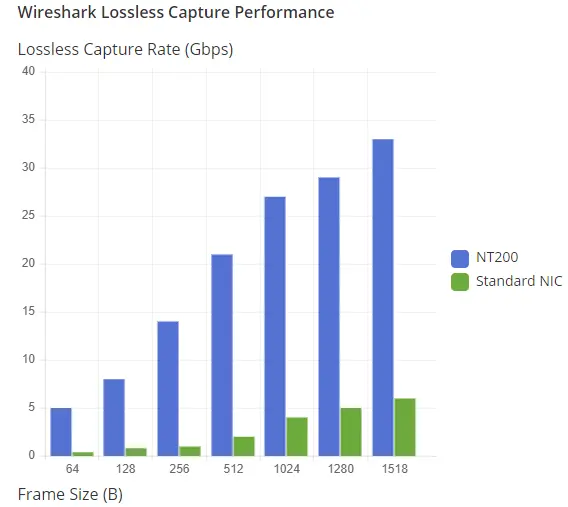

- 1. Verkehrsanalyse: Analysieren Sie den Netzwerkverkehr mit Tools wie Wireshark und NetFlow-Analysatoren, um ungewöhnliche Muster zu erkennen, die auf Schwachstellen hinweisen könnten.

- 2. Scannen auf Schwachstellen: Regelmäßiges Scannen des Netzwerks auf bekannte Schwachstellen mit Tools wie Nessus oder OpenVAS und sofortige Anwendung von Patches.

- 3. Verhaltensanalytik: Verwenden Sie Plattformen zur Verhaltensanalyse wie Darktrace, um Abweichungen vom normalen Netzwerkverhalten zu erkennen, die auf potenzielle Sicherheitsprobleme hinweisen könnten.

Integration von Network Obseravability in SIEM

Die Integration von Network Observability in SIEM-Systeme (Security Information and Event Management) verbessert die allgemeine Sicherheitslage. Zu den wichtigsten Integrationsverfahren gehören:

- 1. Datenkorrelation: Korrelieren Sie Netzwerkdaten mit SIEM-Daten mithilfe von Plattformen wie Splunk oder IBM QRadar, um einen umfassenden Überblick über Sicherheitsereignisse zu erhalten.

- 2. Einheitliche Dashboards: Verwenden Sie einheitliche Dashboards, die von Tools wie ELK Stack (Elasticsearch, Logstash, Kibana) bereitgestellt werden, um Netzwerk- und SIEM-Daten mittels einer einzigen Schnittstelle zu überwachen.

- 3. Automatisierte Antworten: Implementieren Sie automatisierte Reaktionen auf Sicherheitsvorfälle auf der Grundlage von SIEM-Erkenntnissen und nutzen Sie SOAR-Tools (Security Orchestration, Automation and Response) wie Palo Alto Networks Cortex XSOAR.

Lehren aus aktuellen Cyberangriffen:

Die entscheidende Rolle der Network Observability

Jüngste Cyberangriffe unterstreichen die entscheidende Rolle, die die Netzwerkbeobachtung bei der Verteidigung spielt. Schauen wir uns einige wichtige Vorfälle noch einmal an:

Der SolarWinds-Angriff hätte beispielsweise mit einer besseren Netzwerkbeobachtung abgewehrt werden können, die ungewöhnliche Datenströme und unbefugte Zugriffe erkannt hätte. Und auch der Ransomware-Angriff auf Colonial Pipeline unterstrich die Notwendigkeit einer Echtzeit-Netzwerküberwachung, um Bedrohungen schnell zu erkennen und darauf zu reagieren.

Im Jahr 2024 hätten mehrere schwerwiegende Sicherheitsverletzungen durch eine bessere Beobachtung des Netzes verhindert werden können:

- 1. Change Healthcare Ransomware-Angriff: Dieser Angriff verursachte massive Störungen im US-Gesundheitssystem. Eine bessere Netzwerkbeobachtung hätte die Ransomware-Aktivität früher erkennen und weitreichende Ausfälle verhindern können.

- 2. Ausnutzung von Ivanti VPN: Die Ausnutzung von Ivanti VPNs führte zu massiven Beeinträchtigungen, auch bei US-Behörden. Durch eine verbesserte Netzwerkbeobachtung hätten die ungewöhnlichen Zugriffsmuster erkannt und die Auswirkungen gemildert werden können.

- 3. Microsoft Executive Email Breach: Ein mit Russland verbündeter Bedrohungsakteur stahl E-Mails von Microsoft-Führungskräften. Eine verbesserte Netzwerkbeobachtung hätte den unbefugten Zugriff erkennen und die Datenexfiltration verhindern können.

Über das Jahr 2024 hinaus: Aufkommende Bedrohungen und die Notwendigkeit von Network Observability

Die Bedrohungslandschaft entwickelt sich ständig weiter, und es gibt regelmäßig neue Angriffe. Hier sind einige aktuelle Beispiele:

- LastPass-Datenpanne (2022): Durch diese Sicherheitsverletzung wurden sensible Kundendaten offengelegt, was die Notwendigkeit robuster Sicherheitsmaßnahmen, einschließlich Network Observability, verdeutlicht.

- Uber Data Breach (2022): Diese Sicherheitsverletzung führte zur Offenlegung von Fahrer- und Benutzerdaten und unterstreicht die Bedeutung der Überwachung von Netzwerkaktivitäten auf Anzeichen einer Gefährdung.

- T-Mobile Data Breach (2023): Diese Sicherheitsverletzung betraf Millionen von Kunden und unterstreicht die Notwendigkeit proaktiver Sicherheitsmaßnahmen, einschließlich der Überwachung des Netzwerks.

Kompromisslos sicherer Netzwerkzugang für volle Netzwerktransparenz

Die Gewährleistung eines sicheren Netzwerkzugangs ist eine wesentliche Voraussetzung für volle Netzwerktransparenz. Dazu gehören die folgenden Praktiken:

- 1. Zero Trust Architektur: Implementieren Sie eine Zero-Trust-Architektur mit Lösungen wie Zscaler oder Okta, um alle Netzwerkzugriffsanfragen zu verifizieren.

- 2. Verschlüsselung: Verwenden Sie starke Verschlüsselungsprotokolle wie TLS 1.3 und IPsec, um Übertragungsdaten und ruhende Daten zu schützen.

- 3. Zugriffskontrollen: Erzwingen Sie strenge Zugangskontrollen mit Tools wie Cisco Identity Services Engine (ISE), um den Netzwerkzugang auf autorisierte Benutzer zu beschränken.

Die Bedeutung von Network Packet Brokern

Network Packet Brokers (NPBs) spielen eine entscheidende Rolle bei der Beobachtung des Netzes, indem sie den Netzverkehr zusammenfassen und an Überwachungswerkzeuge weiterleiten. Zu den Vorteilen von NPBs gehören:

- 1. Traffic-Optimierung: Optimieren Sie den Netzwerkverkehr für bessere Leistung und Transparenz mit NPBs von Anbietern wie z.B. Ixia, Gigamon oder NEOX NETWORKS

- 2. Skalierbarkeit: Skalieren Sie die Überwachungsfunktionen, um den zunehmenden Netzwerkverkehr zu bewältigen und umfassende Transparenz zu gewährleisten.

- 3. Verbesserte Sicherheit: Verbessern Sie die Sicherheit, indem Sie sicherstellen, dass der gesamte Netzwerkverkehr überwacht und analysiert wird, und erleichtern Sie so die Erkennung versteckter Bedrohungen.

Best Practices und Tools für die Sicherung moderner Netzwerke

Um moderne Netze zu sichern, sollten Sie die folgenden bewährten Praktiken und Tools berücksichtigen:

- 1. Umfassendes Monitoring: Verwenden Sie Tools wie Wireshark, LiveAction, SolarWinds, nTop und PRTG Network Monitor für eine umfassende Netzwerküberwachung.

- 2. Threat Intelligence: Integrieren Sie Threat Intelligence Feeds von Quellen wie ThreatConnect oder Recorded Future, um über neue Bedrohungen auf dem Laufenden zu bleiben.

- 3. Regelmäßige Audits: Führen Sie regelmäßige Sicherheitsprüfungen anhand von Rahmenwerken wie NIST oder ISO 27001 durch, um Schwachstellen zu ermitteln und zu beheben.

Wie NEOX Networks bei der Network Observability helfen kann

Die NEOX NETWORKS GmbH ist auf die Bereitstellung fortschrittlicher Lösungen für Netzwerktransparenz, -überwachung und -sicherheit spezialisiert. Ihre Produkte und Dienstleistungen können die Network Observability und Cybersicherheit erheblich verbessern:

- 1. Netzwerk-TAPs: NEOX bietet eine Reihe von Netzwerk-TAPs an, die eine passive Überwachung des Netzwerkverkehrs ermöglichen, ohne die Netzwerkleistung zu beeinträchtigen. Diese TAPs stellen sicher, dass alle Daten genau erfasst und analysiert werden.

- 2. Network Packet Broker: Die Network Packet Broker von NEOX aggregieren und verteilen den Netzwerkverkehr an verschiedene Überwachungstools, optimieren den Datenverkehr und gewährleisten eine umfassende Transparenz.

- 3. Full Packet Capture Systeme: Die Full Packet Capture Systeme ermöglichen eine detaillierte Analyse des Netzwerkverkehrs und unterstützen forensische Untersuchungen und die Echtzeit-Erkennung von Bedrohungen.

- 4. Advanced Packet Processing: NEOX bietet fortschrittliche Paketverarbeitungslösungen, die die Datenlast auf Überwachungssystemen reduzieren und sensible Informationen schützen.

- 5. Datendioden: Für Umgebungen, die eine hohe Sicherheit erfordern, erzwingen die Datendioden von NEOX einen unidirektionalen Datenfluss und gewährleisten so eine vollständige Isolierung zwischen Netzwerken, während sie die erforderlichen Datenübertragungen ermöglichen.

Durch den Einsatz der Lösungen von NEOX NETWORKS können Organisationen und Unternehmen eine unerreichte Netzwerktransparenz erreichen, wodurch sie Bedrohungen effektiver erkennen und darauf reagieren und eine robuste Cybersicherheit aufrechterhalten können.