Auf der SuriCon 2019 präsentierten Eric Leblond und Peter Manev – beide wichtige Mitarbeiter der Suricata-Community – wichtige Testergebnisse und betonten die Auswirkungen von Paketverlusten. Lassen Sie uns ein wenig tiefer in die Bedeutung von Zero Packetloss bei einer IDS-Bereitstellung einsteigen.

Die Auswirkungen von Paketverlusten auf einer Vielzahl von Netzwerkanalysegeräten sind je nach Funktion des Analysegerätes sehr unterschiedlich. Die Messgenauigkeit von Geräten zur Überwachung der Netzwerk- und/oder Anwendungsleistung wird beeinträchtigt, wenn Pakete vom Netzwerksensor gedroppt werden.

Im Falle eines Cybersicherheitsgeräts, wie z.B. eines Suricata-basierten Intrusion Detection Systems (IDS), werden verpasste Attacken direkt durch den Verlust von Paketen beeinflusst. Dies gilt auch für die Dateiextraktion.

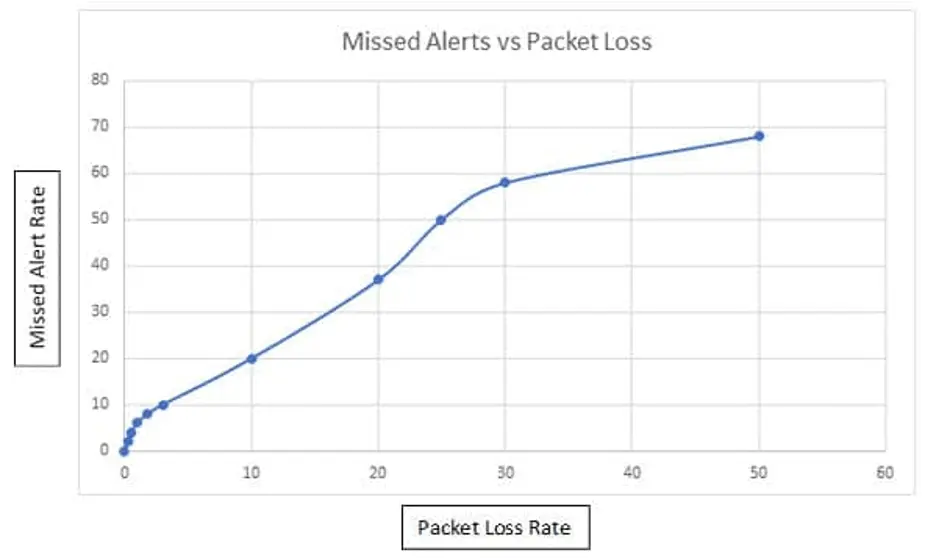

Die Auswirkung von Paketverlusten

auf die Generierung von Intrusion Alerts

Egal wie gut die IDS-Regel ist, wenn nicht alle Pakete für eine bestimmte Session an das IDS geliefert werden, können Alarme verpasst werden. Dies ist hauptsächlich darauf zurückzuführen, wie ein IDS eine Session verarbeitet. Die gegebenen Pakete, die innerhalb der Session verworfen werden, bestimmen, ob das IDS genug Daten hat, um einen Alarm zu generieren.

In vielen Fällen verwirft das IDS die gesamte Sitzung, wenn Schlüsselpakete fehlen. Ein verpasster Alarm könnte bedeuten, dass ein Eindringversuch unentdeckt blieb.

Zur Messung der versäumten Alarme

wurde die folgende Methodik angewandt:

- Traffic-Quelle ist eine PCAP-Datei, die den tatsächlichen Netzwerkverkehr mit böswilligen Aktivitäten enthält

- Die PCAP-Datei wird verarbeitet, um einen bestimmten zufälligen Paketverlust zu simulieren

- Suricata-Alarme werden für die originale PCAP-Datei mit einer modifizierten Datei verglichen

Beispielhafte Zahlen:

- 10% verpasste Alarme mit 3% Paketverlust

- 50% verpasste Alarme mit 25% Paketverlust

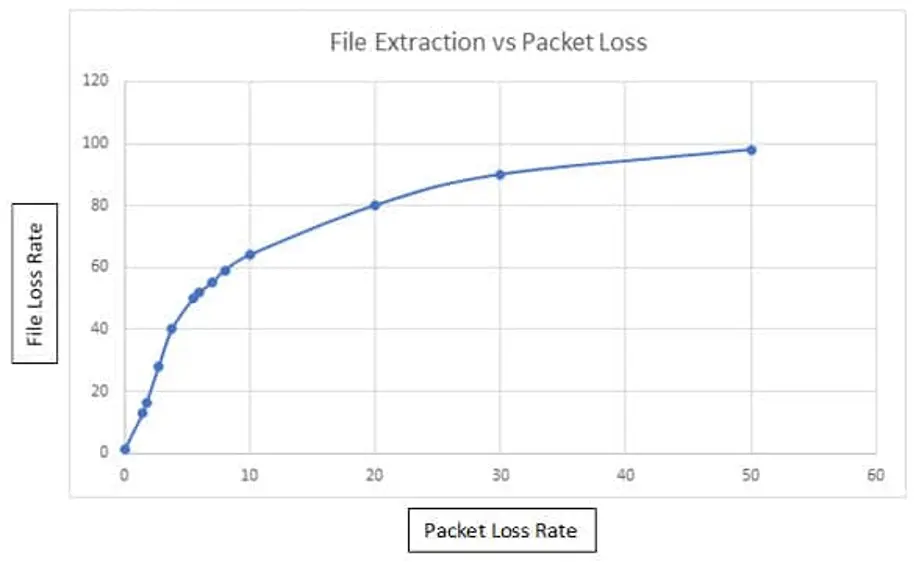

Die Auswirkung von Paketverlusten

auf die IDS-Datei-Extraktion

Teil einer erfolgreichen IDS-Strategie ist es, auch die Dateiextraktion zu automatisieren. Die meisten IDS-Engines unterstützen die Protokolle HTTP, SMTP, FTP, NFS und SMB. Der Dateiextraktor läuft über den Protokoll-Parser, der das Dekomprimieren und Entpacken der Anfrage und/oder der Antwortdaten übernimmt, falls erforderlich.

Der Verlust eines einzelnen Pakets für einen Stream, welcher eine bestimmte Datei beinhaltet, führt in den meisten Fällen zum Scheitern der Dateiextraktion.

Beispielhafte Zahlen:

- 10% fehlgeschlagene Dateiextraktion mit 4% Paketverlust

- 50% fehlgeschlagene Dateiextraktion mit 5,5% Paketverlust

Zusammenfassend zeigen die Testergebnisse, wie wichtig Zero Packetloss für einen erfolgreichen IDS-Einsatz sind. FPGA-SmartNIC-Funktionen wie On-Board-Burst-Pufferung, DMA und optimierte PCI-Express-Performance minimieren oder eliminieren den Paketverlust in einem serverbasierten Standard-IDS vollständig.