Leistungsresistenz ist die Fähigkeit, die Leistung Ihres kommerziellen oder selbstgebauten Geräts in jeder Rechenzentrumsumgebung zu gewährleisten.

Mit anderen Worten, um sicherzustellen, dass Ihre Performance-Überwachung, Cybersicherheits- oder Forensik-Appliance widerstandsfähig gegen häufige Probleme im Rechenzentrum ist, wie z.B. schlecht konfigurierte Netzwerke, Unfähigkeit, den gewünschten Verbindungstyp anzugeben, Zeitsynchronisation, Leistung, Platz usw.

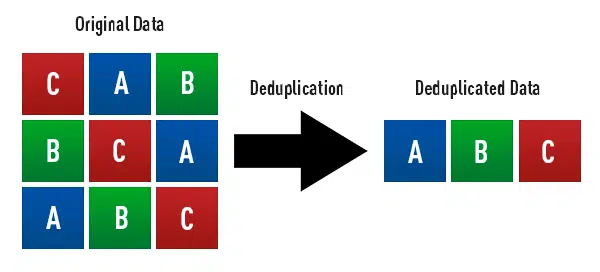

In diesem Blog werden wir uns mit der Deduplizierung befassen und wie die Unterstützung der Deduplizierung in Ihrer SmartNIC die Leistungsresistenz sicherstellt, wenn Rechenzentrumsumgebungen nicht richtig konfiguriert sind – speziell Router und Switch SPAN-Ports.

Nehmen wir das Schlimmste an

Bei der Entwicklung einer Appliance zur Analyse von Netzwerkdaten für die Überwachung von Leistung, Cybersicherheit oder Forensik ist es selbstverständlich anzunehmen, dass die Umgebungen, in denen Ihre Appliance eingesetzt wird, korrekt konfiguriert sind und den Best Practices entsprechen.

Es ist auch anzunehmen, dass Sie den Zugang und die Konnektivität erhalten können, die Sie benötigen. Warum sollte sich jemand die Mühe machen, für ein kommerzielles Gerät zu bezahlen oder gar die Entwicklung eines Gerätes im eigenen Haus zu finanzieren, wenn er nicht auch dafür sorgen würde, dass die Umwelt den Mindestanforderungen entspricht?

Leider ist es nicht immer so, wie viele Veteranen der Geräte-Reihen Ihnen sagen werden. Denn nicht immer ist das für den Einsatz der Appliance verantwortliche Team das für den Betrieb des Rechenzentrums verantwortliche Team. Geräte sind nicht die erste Priorität.

Was also in der Praxis passiert, ist, dass das Team, das die Appliance einsetzt, angewiesen wird, die Appliance an einem bestimmten Ort mit spezifischer Konnektivität zu installieren, und das ist alles. Möglicherweise bevorzugen Sie es, einen TAP zu verwenden, der jedoch möglicherweise nicht verfügbar ist, so dass Sie einen Switched Port Analyzer (SPAN)-Port von einem Switch oder Router für den Zugriff auf Netzwerkdaten verwenden müssen.

Während dies akzeptabel erscheinen mag, kann es zu einem unerwarteten und unerwünschten Verhalten führen, das für die grauen Haare auf den Köpfen von Veteranen verantwortlich ist! Ein Beispiel für dieses unerwünschte Verhalten sind doppelte Netzwerkpakete.

Wie entstehen doppelte Pakete?

Im Idealfall möchten Sie bei der Durchführung von Netzwerküberwachung und -analyse mit einem Fingertipp direkten Zugriff auf die Echtzeitdaten erhalten. Wie wir jedoch bereits erwähnt haben, kann man das nicht immer vorschreiben und muss sich manchmal mit der Konnektivität zu einem SPAN-Port begnügen.

Der Unterschied zwischen einem TAP und einem SPAN-Port besteht darin, dass ein TAP eine physikalische Vorrichtung ist, die in der Mitte der Kommunikationsverbindung installiert ist, so dass der gesamte Datenverkehr durch den TAP läuft und auf das Gerät kopiert wird.

Umgekehrt empfängt ein SPAN-Port an einem Switch oder Router Kopien aller Daten, die den Switch passieren, die dann über den SPAN-Port dem Gerät zur Verfügung gestellt werden können.

Bei richtiger Konfiguration funktioniert ein SPAN-Port einwandfrei. Moderne Router und Switches sind besser geworden, um sicherzustellen, dass die von den SPAN-Ports bereitgestellten Daten zuverlässig sind. SPAN-Ports können jedoch so konfiguriert werden, dass sie zu doppelten Paketen führen. In einigen Fällen, in denen SPAN-Ports falsch konfiguriert sind, können bis zu 50% der vom SPAN-Port bereitgestellten Pakete Duplikate sein.

Also, wie passiert das? Was Sie in Bezug auf SPAN-Ports verstehen müssen, ist, dass, wenn ein Paket in den Switch an einem Eingangsport eintritt, eine Kopie erstellt wird – und wenn es den Switch an einem Ausgangsport verlässt, wird eine weitere Kopie erstellt. In diesem Fall sind Duplikate unvermeidlich.

Es ist jedoch möglich, den SPAN so zu konfigurieren, dass er nur Kopien beim Eintritt oder Austritt aus dem Switch erstellt, um Duplikate zu vermeiden.

Dennoch ist es nicht ungewöhnlich, in einer Rechenzentrumsumgebung anzukommen, in der SPAN-Ports falsch konfiguriert sind und niemand die Berechtigung hat, die Konfiguration am Switch oder Router zu ändern. Mit anderen Worten, es wird Duplikate geben und man muss damit leben!

Was sind die Auswirkungen von Duplikaten?

Duplikate können viele Probleme verursachen. Das offensichtliche Problem ist, dass die doppelte Datenmenge die doppelte Menge an Rechenleistung, Speicher, Leistung usw. erfordert. Das Hauptproblem sind jedoch False Positives: Fehler, die nicht wirklich Fehler sind, oder Bedrohungen, die nicht wirklich Bedrohungen sind.

Eine gängige Art und Weise, wie Duplikate die Analyse beeinflussen, ist eine Zunahme von TCP-Out-of-Order- oder Retransmissionswarnungen. Das Debuggen dieser Probleme nimmt viel Zeit in Anspruch, in der Regel Zeit, die ein überlastetes, unterbesetztes Netzwerkbetriebs- oder Sicherheitsteam nicht hat.

Darüber hinaus ist jede Analyse, die auf der Grundlage dieser Informationen durchgeführt wird, wahrscheinlich nicht zuverlässig, so dass dies das Problem nur verschärft.

Wie man Resilienz erreicht

Mit der über eine SmartNIC in die Appliance integrierten Deduplizierung ist es möglich, bis zu 99,99% der von SPAN-Ports erzeugten doppelten Pakete zu erkennen. Ähnliche Funktionen sind bei Packet Brokern verfügbar, jedoch gegen eine beträchtliche zusätzliche Lizenzgebühr. Bei Napatech SmartNICs ist dies nur eine von mehreren leistungsstarken Funktionen, die ohne Aufpreis angeboten werden.

Die Lösung ist ideal für Situationen, in denen das Gerät direkt an einen SPAN-Anschluss angeschlossen wird, wodurch die Anzahl der Schäden, die durch Duplikate entstehen können, drastisch reduziert wird.

Es bedeutet aber auch, dass die Appliance widerstandsfähig gegen SPAN-Fehlkonfigurationen oder andere Probleme der Netzwerkarchitektur ist, die zu Duplikaten führen können – ohne sich auf andere kostspielige Lösungen, wie z.B. Packet Broker, zu verlassen, um die notwendige Funktionalität zur Verfügung zu stellen und die Lösung zu komplettieren.